広すぎるストライクゾーン

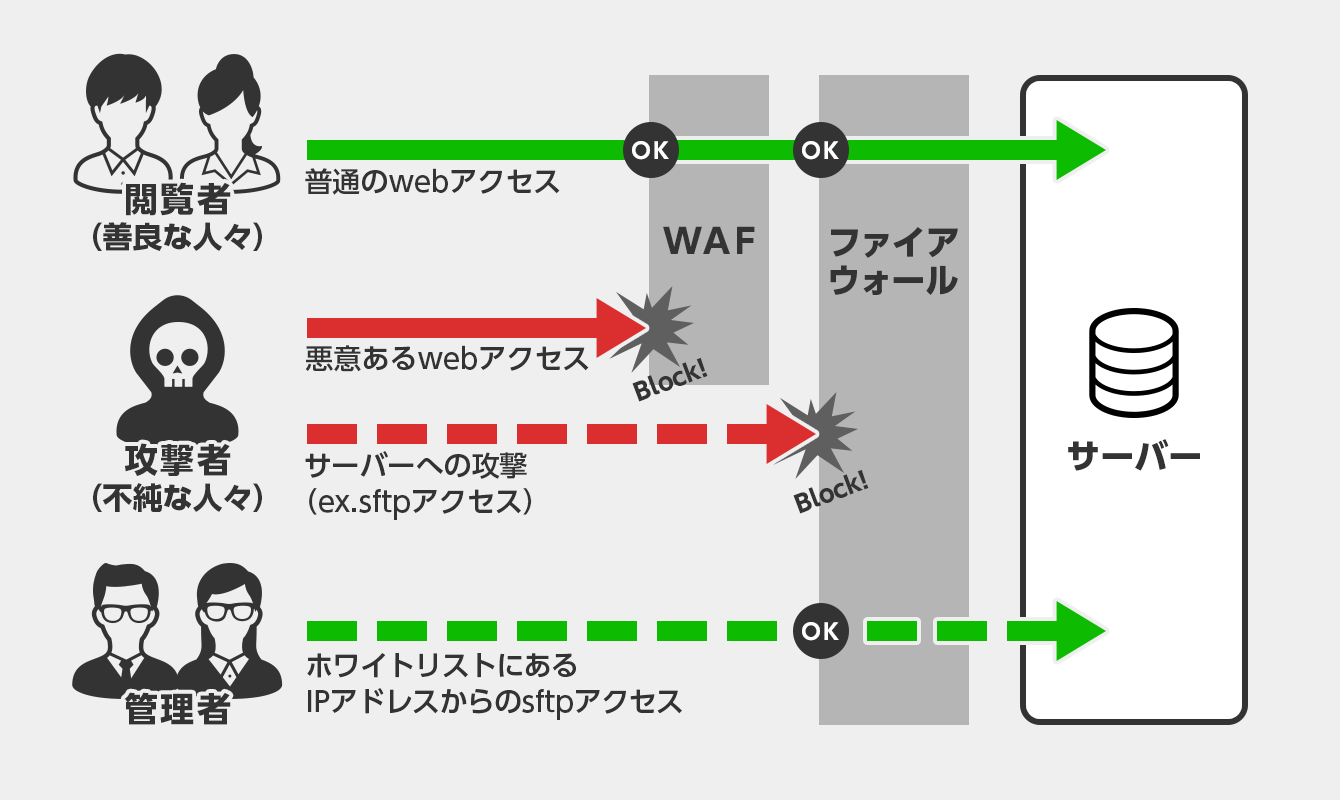

なので、特定のアドレスからしかアクセスできないようにすることは大変重要です。このように「アクセス可能なリスト」をホワイトリストと呼びます。

ftpやsshといった編集作業に必要なプロトコルは、可能な限りアクセス元を絞りたいところです。この時に使われるのがファイアウォールです。サーバの前段にファイアウォールを設置し、ここでホワイトリストにある特定のアクセス元以外通信できないようにしてしまえば、獅子身中の虫(内部犯行)以外は気にする必要がありません。

一方Webサーバの場合、その性質上コンテンツを公開したいわけですから、どこからでもアクセスしてもらいたいわけです。しかしながら、どこからでもアクセスできるということは、どこからでも攻撃できるということでもあります。これを防ぐには、Webアクセスのレベルで邪悪な攻撃を弾く機能が必要です。このためにあるのが、プロキシ型のWAFです。

公開URLに対応するホスト名をWAFのアドレスに対応付けておくと、公開ホスト名へのアクセスはWAFが受け取ることになります。Webサーバの方では、WAFからのアクセス以外を拒むことができれば、より安全になるだけでなく、攻撃によってサーバの能力が消費されることも防ぐことができます。まさに一石二鳥ですね。この場合、アクセス元としてWAF経由のアクセスのみを許すように、ファイアウォールを設定することになります。

WAFについては、こちらの記事をご参照ください。

そして「出禁」へ

データセンタのラックを借りて機材を設置する場合、こういったファイアウォールなどは自前で用意しないといけません。しかも機材としてはピークに合わせて選定する必要があるため、思い通りのコストパフォーマンスを達成することはなかなか困難です。予算をケチると、ファイアウォールの能力不足で性能が出ませんし、性能を重視しすぎると予算がいくらあっても足りません。

一方でクラウドサービスの場合、基本的なファイアウォール機能は無償で提供されている場合がほとんどです。しかも、クラウドの能力最大限に対応しているはずですから、ファイアウォールのせいで性能が出ないといった問題を気にする必要すらありません。しかもファイアウォールの利用料は通常ゼロ(というか、余分にとられないだけであって、おそらくインスタンスとかネットワークアダプタとかの実行費用に組み込まれてます)なのでガンガン使っていきたいところです。

世の中善良な人々だけではありませんから、アクセス元は制限する方向で運用されることをおすすめします。

ブラックリストとホワイトリストについてわかりやすく解説したこちらの記事もご参照ください。